El fin de semanaalguien publicó un caché de archivos y documentos aparentemente robados del contratista de piratería del gobierno chino, I-Soon.

Esta filtración brinda a los investigadores de ciberseguridad y a los gobiernos rivales una oportunidad sin precedentes de mirar detrás de la cortina de las operaciones de piratería del gobierno chino facilitadas por contratistas privados.

Como el operación de pirateo y filtración que tuvo como objetivo el fabricante italiano de software espía Hacking Team en 2015, la filtración de I-Soon incluye documentos de la empresa y comunicaciones internas, que muestran que I-Soon supuestamente estuvo involucrado en la piratería de empresas y agencias gubernamentales en India, Kazajstán, Malasia, Pakistán, Taiwán y Tailandia. , entre otros.

Los archivos filtrados fueron publicados en el sitio para compartir código GitHub el viernes. Desde entonces, los observadores de las operaciones de piratería chinas han examinado febrilmente los archivos.

“Esto representa la filtración de datos más significativa vinculada a una empresa sospechosa de proporcionar servicios de ciberespionaje e intrusión dirigida a los servicios de seguridad chinos”, dijo Jon Condra, analista de inteligencia de amenazas de la firma de ciberseguridad Recorded Future.

Para John Hultquist, analista jefe de Mandiant, propiedad de Google, esta filtración es “estrecha, pero profunda”, dijo. “Rara vez tenemos un acceso tan ilimitado al funcionamiento interno de cualquier operación de inteligencia”.

Dakota Cary, analista de la empresa de ciberseguridad SentinelOne, escribió en un blog publique que “esta filtración proporciona una visión única de su tipo de las operaciones internas de un contratista de piratería afiliado al estado”.

Y el investigador de malware de ESET, Matthieu Tartare, dijo que la filtración “podría ayudar a los analistas de inteligencia de amenazas a vincular algunos compromisos que observaron con I-Soon”.

Una de las primeras personas en enterarse de la filtración fue un investigador de inteligencia de amenazas de Taiwán que se hace llamar Azaka. El domingo, Azaka publicado un hilo largo en X, anteriormente Twitter, analizando algunos de los documentos y archivos, que parecen fechados tan recientemente como 2022. El investigador destacó el software de espionaje desarrollado por I-Soon para dispositivos Windows, Mac, iPhone y Android, así como dispositivos de piratería de hardware diseñados para usarse en situaciones del mundo real que pueden descifrar contraseñas de Wi-Fi, rastrear dispositivos Wi-Fi e interrumpir las señales de Wi-Fi.

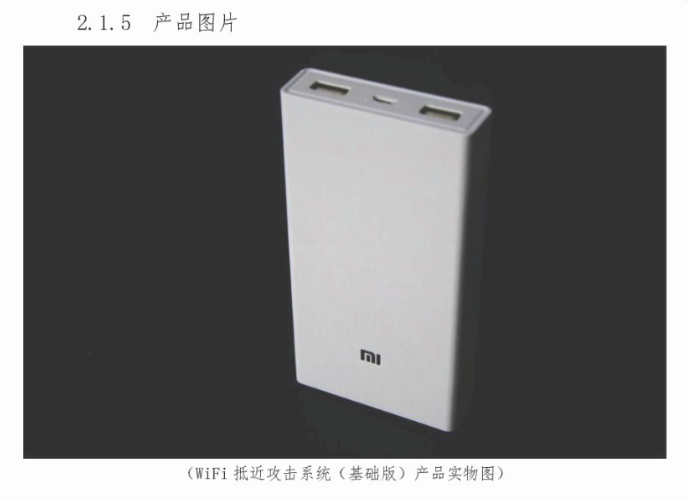

“WiFi Near Field Attack System” de I-Soon, un dispositivo para hackear redes Wi-Fi, que viene disfrazado de batería externa. (Captura de pantalla: Edad)

“Nosotros, los investigadores, finalmente tenemos una confirmación de que así es como funcionan las cosas allí y que los grupos APT trabajan prácticamente como todos nosotros, los trabajadores regulares (excepto que les pagan horriblemente)”, dijo Azaka a TechCrunch, “que la escala es decente”. grande, que existe un mercado lucrativo para violar grandes redes gubernamentales”. Las APT, o amenazas persistentes avanzadas, son grupos de piratería que normalmente cuentan con el respaldo de un gobierno.

Según el análisis de los investigadores, los documentos muestran que I-Soon trabajaba para el Ministerio de Seguridad Pública de China, el Ministerio de Seguridad del Estado, el ejército y la marina chinos; e I-Soon también lanzaron y vendieron sus servicios a agencias policiales locales en toda China para ayudar a atacar a minorías como los tibetanos y los uigures, una comunidad musulmana que vive en la región occidental china de Xinjiang.

Los documentos vinculan a I-Soon con APT41, un grupo de piratería del gobierno chino Según se informa, ha estado activo desde 2012 y se dirige a organizaciones de diferentes industrias de la salud, las telecomunicaciones, la tecnología y los videojuegos en todo el mundo.

Además, una dirección IP encontrada en la filtración de I-Soon alojaba un sitio de phishing que la organización de derechos digitales Citizen Lab vio utilizado contra tibetanos en una campaña de piratería en 2019. Los investigadores de Citizen Lab en ese momento llamaron al grupo de hackers “Poison Carp”.

Azaka, así como otros, también encontró registros de chat entre los empleados de I-Soon y la gerencia, algunos de ellos extremadamente mundanos, como empleados hablando sobre juegos de azar y jugando al popular juego chino mahjong.

Cary destacó los documentos y chats que muestran cuánto (o qué poco) se les paga a los empleados de I-Soon.

Contáctenos

¿Sabes más sobre I-Soon o los hackeos del gobierno chino? Desde un dispositivo que no sea del trabajo, puede comunicarse con Lorenzo Franceschi-Bicchierai de forma segura en Signal al +1 917 257 1382, o mediante Telegram, Keybase y Wire @lorenzofb, o por correo electrónico. También puede ponerse en contacto con TechCrunch a través de SecureDrop.

“Les pagan 55.000 dólares [US] “En dólares de 2024, hackear el Ministerio de Economía de Vietnam no es mucho dinero para un objetivo como ese”, dijo Cary a TechCrunch. “Me hace pensar en lo barato que le resulta a China llevar a cabo una operación contra un objetivo de alto valor. ¿Y qué dice eso sobre la naturaleza de la seguridad de la organización?

Lo que la filtración también muestra, según Cary, es que los investigadores y las empresas de ciberseguridad deberían considerar con cautela las posibles acciones futuras de los grupos de hackers mercenarios en función de su actividad pasada.

“Demuestra que el comportamiento anterior de un actor de amenazas, particularmente cuando es un contratista del gobierno chino, no es indicativo de sus objetivos futuros”, dijo Cary. “Así que no es útil mirar a esta organización y decir: ‘oh, sólo piratearon la industria de la salud, o piratearon la industria X, Y, Z, y piratearon estos países’. Están respondiendo a lo que esos [government] las agencias están solicitando. Y esas agencias podrían solicitar algo diferente. Podrían hacer negocios con una nueva oficina y una nueva ubicación”.

La Embajada de China en Washington DC no respondió a una solicitud de comentarios.

Un correo electrónico enviado a la bandeja de entrada de soporte de I-Soon quedó sin respuesta. Dos empleados anónimos de I-Soon dijo a la prensa asociada que la empresa se reunió el miércoles y les dijo al personal que la filtración no afectaría su negocio y que “seguirían trabajando con normalidad”.

En este punto, no hay información sobre quién publicó los documentos y archivos filtrados, y GitHub Recientemente se eliminó el caché filtrado. desde su plataforma. Pero varios investigadores coinciden en que la explicación más probable es que un empleado actual o anterior esté descontento.

“Las personas que elaboraron esta filtración le dieron un índice. Y el contenido de la filtración son los empleados quejándose de los bajos salarios y de las condiciones financieras de la empresa”, dijo Cary. “La filtración está estructurada de manera que avergüence a la empresa”.